Hazırlayanlar: Abdullah Kadir Eroğlu ve Kerem Gürel

Saldırgan Gibi Düşünmenin Önemi

Siber güvenlik dünyasında uzun yıllar boyunca hakim olan “kale savunması” anlayışı, yani sadece duvarları yükseltip saldırıyı bekleme stratejisi; günümüzün tehdit ortamında geçerliliğini yitirmiş durumdadır. Geleneksel savunma mekanizmaları çoğunlukla imza tabanlıdır ve yalnızca önceden tanımlanmış tehditlere yanıt verebilir. Ancak saldırganlar kurallara uymaz; sürekli değişen, yaratıcı ve beklenmedik yollar izlerler. Savunma katmanları durağandır; saldırı yüzeyi ise sürekli genişleyen, değişken ve otomasyonla beslenen bir yapıdır.

Etik Hacker Kimdir?

Hacker; bilgisayar sistemleri, ağlar veya uygulamalarda güvenlik açıklarını keşfetmek ve bu açıklardan yararlanmak için teknik bilgi ve becerilerini kullanan kişidir. “Hacking, yetkisiz erişim elde etmek veya sistemleri ihlal etmek anlamına gelir. Etik hacker, kurumların izni ve yetkilendirmesi doğrultusunda siber saldırı yöntemlerini simüle eden, sistemlerdeki açıkları tespit eden ve bu açıkların kötü niyetli kişiler tarafından kullanılmasını engellemek için çözüm önerileri sunan güvenlik uzmanıdır. Etik hackerlar, asıl amacı savunmayı güçlendirmek olan, teknik bilgi birikimini kurumun yararı için kullanan profesyonellerdir. Yaptığı işlemler saldırgan tekniklerine benzese de niyet, yöntem ve hukuki boyut açısından büyük farklar barındırır.

White Hat, Black Hat, Gray Hat Ayrımı

Hackerları genellikle niyetleri ve davranış biçimlerine göre üç ana gruba ayırıyoruz: White Hat, Black Hat ve Grey Hat. Bu ayrım, sadece teknik becerilere değil, aynı zamanda hackerın etik duruşuna ve hareket amacına da bakmamızı sağlar.

White Hat (Beyaz Şapkalı):

Kurumdan yazılı izin alarak çalışan, etik kurallara bağlı, bulgularını raporlayan ve sistemi güçlendirmeyi amaçlayan uzmanlardır. Etik hackerlar bu kategoridedir.

Black Hat (Siyah Şapkalı):

Maddi kazanç, veri hırsızlığı, şantaj, casusluk ve sabotaj amacıyla izinsiz sistemlere sızan saldırganlardır. Faaliyetleri yasa dışıdır. Bu kişilerin eylemleri hem bilgisayar kullanıcılarına hem de çalıştıkları kuruluşlara ciddi zararlar verebilir. Kişisel bilgileri çalabilir, web sitelerini ve kritik sistemleri bozabilir veya devre dışı bırakabilirler.

Gray Hat (Gri Şapkalı):

Genellikle izin almadan sistemleri araştıran, kötü bir niyeti olmayan fakat yöntemleri hukuken hatalı olan kişilerdir. Eylemlerini genellikle kamu yararı için gerçekleştirirler. Örneğin, bir güvenlik açığının varlığından haberdar olmak için bu açığı kullanabilirler, ancak beyaz şapkalı hackerların aksine bunu herkesin gözü önünde yaparlar. Bulgularını kimi zaman yetkililere bildirseler de yaptıkları izinsiz erişim birçok ülkede suç kapsamındadır.

Saldırgan Nasıl Düşünür? Tehdit Modeli Analizi

Savunma uzmanları genellikle sistemin “nasıl çalışması gerektiğine” odaklanırken, saldırganlar sistemin “nasıl bozulabileceğine” veya “nasıl manipüle edilebileceğine” odaklanır. Bu zihniyet farkını kapatmak için kullanılan yönteme Tehdit Modellemesi (Threat Modeling) diyoruz.

Saldırganın düşünce yapısını anlamak için üç temel aşamayı analiz etmeliyiz: Motivasyon, Hedef Belirleme ve Saldırı Döngüsü.

1. Motivasyon: “Neden Saldırıyorlar?”

Her siber saldırının arkasında bir itici güç vardır. Saldırganı neyin motive ettiğini bilmek, olası hedefleri öngörmeyi kolaylaştırır:

- Maddi Kazanç: Günümüzde en yaygın motivasyondur. Fidye yazılımları (ransomware) ile şirketleri kilitlemek veya kredi kartı bilgilerini çalmak bu gruba girer.

- İdeoloji (Hacktivism): Politik veya sosyal bir mesaj vermek amacıyla yapılan saldırılardır. Hedef genellikle hizmeti aksatmak (DDoS) veya itibar zedelemektir.

- Merak ve Ego: Özellikle sektöre yeni girenlerin (Script Kiddies) “yapabildiğini kanıtlamak” için gerçekleştirdiği, bazen plansız saldırılardır.

- Siber Casusluk: Devlet destekli veya endüstriyel rakipler tarafından, kritik verileri ve fikri mülkiyeti çalmak amacıyla yapılan, sessiz ve uzun soluklu operasyonlardır.

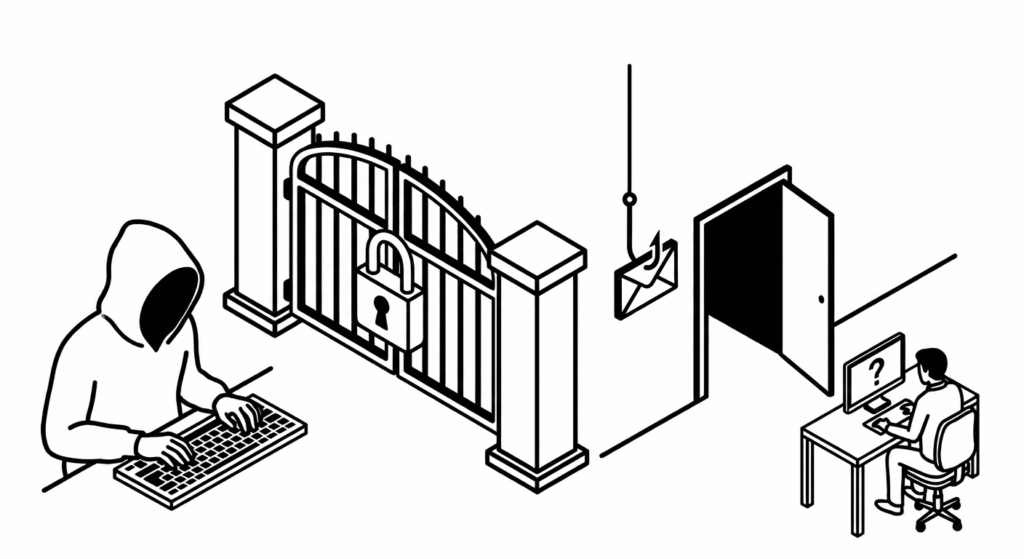

2. Hedef Belirleme: “En Zayıf Halka Neresi?”

Saldırganlar, hedeflerini rastgele seçmezler; bir tüccar mantığıyla “Yatırım Getirisi” (ROI) hesabı yaparlar. Onlar için denklem basittir: “En az eforla en büyük veriyi nasıl çalarım?” Bu yüzden, milyonlarca dolarlık güvenlik duvarlarını (Firewall) zorlamak yerine, genellikle gözden kaçan “arka kapıları” ararlar. Bu kapı bazen güvenliği düşük bir üçüncü parti tedarikçi, bazen unutulmuş bir test sunucusu (Shadow IT), bazen de sosyal mühendisliğe kanmaya müsait bir çalışandır. Saldırgan, en zayıf halkanın teknolojiden ziyade, o teknolojiyi yöneten süreçler veya insanlar olduğunu bilir.

3. Saldırı Zinciri (The Attack Chain)

Saldırganın düşünce yapısı kaotik değil, son derece sistematiktir. Profesyonel bir saldırı genellikle şu adımları izler:

- Keşif (Reconnaissance): Saldırganın hedefle doğrudan temas etmeden (pasif) veya sistemleri tarayarak (aktif) bilgi topladığı aşamadır. IP adresleri, çalışan e-postaları, kullanılan teknolojiler bu aşamada haritalandırılır.

- Sömürü (Exploitation): Keşif aşamasında bulunan bir zafiyetin (örneğin güncellenmemiş bir sunucu veya zayıf bir şifre) kullanılarak sisteme ilk girişin yapıldığı andır.

- Kalıcılık (Persistence): İçeri giren saldırgan, sistem yeniden başlatılsa veya şifreler değişse bile erişimini kaybetmemek için “arka kapılar” (backdoor) bırakır.

- İzleri Silme (Covering Tracks): Yakalanmamak için log kayıtlarını silmek veya değiştirmek, saldırganın profesyonellik seviyesini gösteren en kritik adımdır.

Etik hackerlar, bu döngüyü savunma amacıyla kullanır. Eğer saldırganın keşif aşamasında nelere baktığını bilirseniz, dışarıya sızan bilgilerinizi kısıtlayabilirsiniz. Eğer kalıcılık yöntemlerini bilirseniz, sisteminizde saklanan bir tehdidi tespit edebilirsiniz.

Etik Hackerların Kullandığı Araçlar ve Yöntemler

Etik hackerlar, bir sistemin zayıf noktalarını saldırganlardan önce ortaya çıkarabilmek için çeşitli araçlar, analiz yöntemleri ve sosyal mühendislik tekniklerinden yararlanırlar. Bu araçların ve yöntemlerin amacı, hem sistem güvenliğini güçlendirmek hem de kuruluşların olası saldırıları önceden anlamasına yardımcı olmaktır.

Zafiyet Tarayıcılarının Amacı

Zafiyet tarayıcıları; ağlar, uygulamalar ve cihazlar üzerindeki bilinen güvenlik açıklarını otomatik olarak tespit eden yazılımlardır. Etik hackerlar bu araçları kullanarak

- güncel zafiyet veri tabanlarıyla karşılaştırma yapar,

- yama gerektiren noktaları belirler,

- yanlış yapılandırmaları ve potansiyel riskleri ortaya çıkarır.

Bu tarayıcılar, saldırganların en sık istismar ettiği açıkları tespit etmeyi sağlayarak sistem savunmasının ilk ve en kritik adımını oluşturur. Şirketlerin düzenli tarama yapması, güvenlik seviyesinin sürdürülebilir olmasını sağlar.

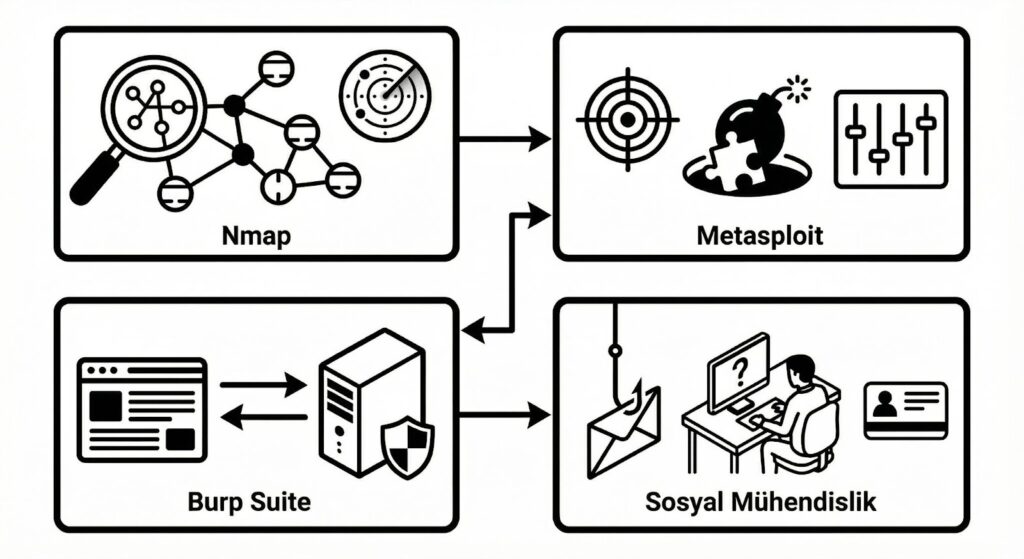

Pentest Süreçlerinde Kullanılan Temel Araçlar

Bir sızma testi (pentest) sırasında etik hackerlar, hem keşif hem de istismar aşamalarında çeşitli araçlardan yararlanır. Bunların bazıları:

● Nmap – Ağ Keşfi ve Port Tarama Aracı

Nmap; bir ağdaki cihazları, açık portları, hizmetleri ve güvenlik seviyelerini analiz etmek için kullanılır. Etik hackerlar bu araçla sistemin dışarıya hangi noktalarından açıldığını ve hangi servislerin çalıştığını tespit ederek olası saldırı yollarını belirler.

● Burp Suite – Web Uygulama Güvenlik Testleri

Burp Suite, web uygulamalarını test etmek için kullanılan en yaygın araçlardan biridir. Tarayıcı ile sunucu arasındaki tüm HTTP/HTTPS trafiğini yakalayarak incelemeye, değiştirmeye ve test etmeye olanak sağlar. Etik hackerlar Burp Suite’i kullanarak, web uygulamalarının sunucu–istemci iletişimini derinlemesine inceler ve bu iletişimin güvenli olup olmadığını test eder. Web uygulamalarına yönelik sızma testlerinde endüstri standardı araçlardan biri olarak kabul edilir.

● Metasploit – Zafiyet Doğrulama ve Sızma Testi Çerçevesi

Metasploit, etik hackerların en çok başvurduğu istismar (exploit) geliştirme ve zafiyet doğrulama platformlarından biridir. Temel amacı, bir sistemde tespit edilen güvenlik açığının gerçekten sömürülebilir olup olmadığını kontrollü bir şekilde test etmektir. Metasploit; bünyesinde binlerce hazır exploit, payload ve yardımcı modül barındırır. Platformun temel amacı kuruluşların altyapılarının gerçek saldırı koşullarında nasıl davrandığını anlamalarını sağlamaktır. Bu sayede firmalar, saldırganların kullanabileceği yolları önceden görerek güvenlik yamalarını uygulayabilir ve savunmalarını güçlendirebilir.

Sosyal Mühendislik Testleri ve İnsan Faktörünün Önemi

Teknolojik altyapılar kadar, insan faktörü de güvenlikte kritik bir bileşendir. Sosyal mühendislik, kullanıcıları manipüle ederek gizli bilgi elde etmeye yönelik yöntemleri ifade eder. Etik hackerlar, gerçek saldırganların yöntemlerini anlamak için bu tür testleri kontrollü şekilde uygular:

- Kimlik avı (phishing) simülasyonları

- Şifre güvenliği testleri

- Telefonla bilgi alma girişimleri

- Fiziksel sosyal mühendislik (örn: sahte çalışan kimliği ile erişim denemesi)

Saldırganın Mantığını Savunmaya Dönüştürmek

Saldırganın zihniyetini anlamak, savaşın sadece yarısıdır; diğer yarısı ise bu bilgiyi aktif ve dayanıklı bir savunma stratejisine dönüştürmektir. Geleneksel güvenlik anlayışı genellikle reaktif (tepkisel) bir yapıdadır; yani bir saldırı alarmı çaldığında müdahale edilir. Ancak “saldırgan gibi düşünmek”, kurumları proaktif (önleyici) bir yapıya taşır. Artık amaç “saldırıyı beklemek” değil, “saldırıyı öngörmek”tir.

Bu dönüşümü sağlayan üç temel stratejik yaklaşımı inceleyelim:

Proaktif Savunma ve “Threat Hunting” (Tehdit Avcılığı)

Eskiden güvenlik ekipleri “Duvarlarımızı aşıp içeri giren var mı?” sorusunu sorardı. Bugün ise saldırgan gibi düşünen bir ekip şu varsayımla hareket eder: “Saldırgan zaten içeride olabilir, onu henüz tespit edemedik.”

İşte bu noktada Threat Hunting (Tehdit Avcılığı) devreye girer. Bu yaklaşım, güvenlik cihazlarından bir alarm gelmesini beklemez. Aksine, uzmanlar saldırganların bırakabileceği izleri (anormallikler, şüpheli veri akışları, yetki değişiklikleri) sistem içinde aktif olarak ararlar. Tehdit avcıları, tıpkı bir saldırganın izlediği “Saldırı Zinciri”ni tersten takip ederek, sessizce ilerleyen tehditleri hasar oluşmadan önce etkisiz hale getirir.

Red Team vs. Blue Team: Savaş Oyunları

Saldırgan mantığını kurumsal bir reflekse dönüştürmenin en etkili yolu, bu çatışmayı simüle etmektir. Bu noktada karşımıza askeri tatbikatlardan uyarlanan renk kodlu takımlar çıkar:

- Red Team: Şirketin kendi içindeki veya dışarıdan hizmet aldığı etik hackerlardır. Görevleri, hiçbir kural tanımadan (tabii ki zarar vermeden) sisteme sızmak, verileri ele geçirmek ve savunmayı atlatmaktır. Tamamen “saldırgan” gibi düşünür ve hareket ederler.

- Blue Team: Şirketin mevcut güvenlik ekibidir. Görevleri, Red Team’in saldırılarını tespit etmek, analiz etmek ve engellemektir.

- Purple Team: Modern yaklaşımda en değerli olan modeldir. Red ve blue takımların birbirinden kopuk savaşması yerine, bilgi paylaşarak ilerlemesidir. Red Team “Şu yöntemle saldırdım.” der, Blue Team “Bunu göremedim, log ayarlarımı düzeltiyorum.” der. Bu, saldırgan zihniyetinin savunmayı anlık olarak eğittiği en verimli döngüdür.

Saldırgan Zihniyetinin Kuruma Sağladığı Stratejik Avantajlar

Saldırı perspektifini savunma stratejisine entegre eden kurumlar; sadece teknik değil, stratejik kazanımlar da elde eder:

- Kör Noktaların Aydınlatılması: Savunmacıların “buraya kimse bakmaz” dediği yere, saldırganlar mutlaka bakar. Bu bakış açısı, gözden kaçan riskleri ortaya çıkarır.

- Maliyet Etkinliği: Bir zafiyeti saldırı gerçekleşmeden önce bulup kapatmak, saldırı sonrası oluşacak itibar kaybı ve veri kurtarma maliyetlerinden çok daha ucuzdur.

- Güvenlik Kültürü: Güvenlik sadece IT ekibinin değil, tüm kurumun sorunu haline gelir. Saldırganların insan hatalarını (phishing vb.) kullandığının bilinmesi, çalışan farkındalığını artırır.

Gerçek Hayattan Senaryolar: Saldırgan vs Etik Hacker

Siber güvenlik vakalarının nasıl gerçekleştiğini anlamanın en etkili yolu, gerçek hayattan veya anonimleştirilmiş senaryolar üzerinden saldırgan ile etik hackerın bakış açılarını karşılaştırmaktır. Aşağıdaki iki vaka, modern güvenlik yaklaşımlarının neden saldırgan gibi düşünmeye dayandığını daha iyi anlamamızı sağlayacaktır.

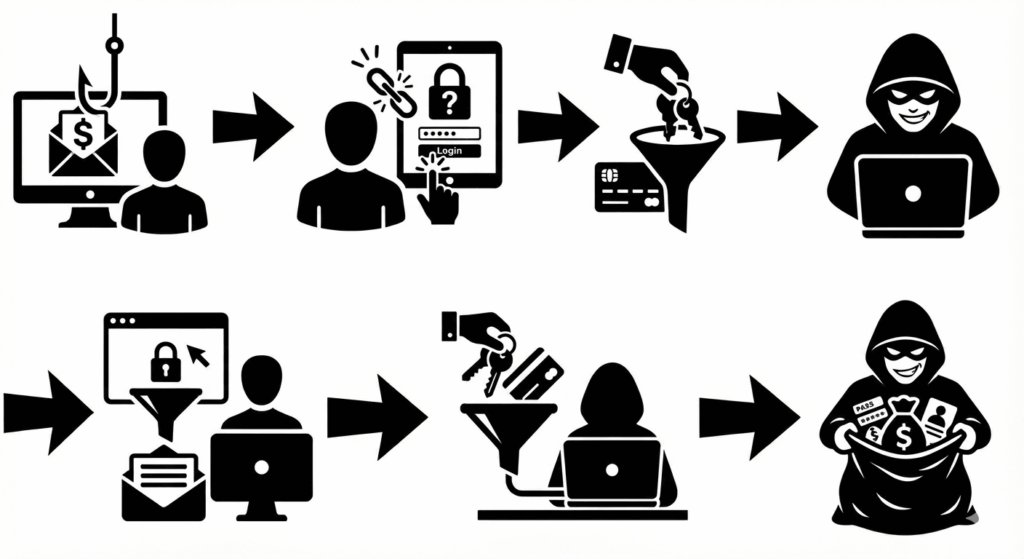

Kimlik Avı (Phishing) Saldırısı

Saldırganın Perspektifi

Bir saldırgan, şirketin muhasebe ekibine yönelik sahte bir “fatura güncelleme” e-postası hazırlar. Mesaj aciliyet hissi verir, ekleri masum görünür ve bağlantı, şirket alan adına çok benzeyen sahte bir alan adına yönlendirir. Amaç basittir, çalışanı panikletmek ve hesap bilgilerini ele geçirmek. Bu tür bir saldırıda tek bir kullanıcı hatası bile tüm ağa erişim anlamına gelebilir.

Etik Hacker’ın Perspektifi

Etik hacker, e-posta güvenliği kurallarını test ederken SIEM (Security Information And Event Management) üzerinde oturum açma denemeleri görür. Ardından sanal ortamında şüpheli e-postayı inceler ve linkin gerçekten şirket dışı bir sunucuya gittiğini tespit eder. Saldırganın fark edilmeden ilerlemeye çalıştığı bu süreç, etkin bir log analizi ve e-posta güvenlik politikaları sayesinde dakikalar içinde durdurulur.

Çıkarılacak Dersler

- Phishing hâlâ en etkili saldırı yöntemlerinden biridir.

- Etik Hacker’ların sürekli izleme yapması, görünmez ipuçlarını hızla yakalamalarını sağlar.

- Çalışan farkındalığı, teknik önlemler kadar kritiktir.

Halka Açık Wi‑Fi Üzerinden MitM Saldırısı

MitM: Man in the Middle (ortadaki adam) saldırısı

Saldırganın Perspektifi

Bir kafenin halka açık Wi-Fi ağında oturan saldırgan, klasik bir Man in the Middle (MitM) saldırısı için sahte bir erişim noktası kurar. Amacı, trafiği kendi cihazı üzerinden geçirerek parola ve oturum çerezlerini toplamaktır. Görünürde her şey normaldir; bağlantı hızlıdır, portal sayfası tanıdıktır, kullanıcı hiçbir tuhaflık sezmez.

Etik Hacker’ın Perspektifi

Etik hacker, şirket çalışanlarına yönelik saha testlerinde aynı kafede bulunur. Ağ trafiği analizi araçlarında, “gerçek” Wi-Fi ağının MAC (Media Access Control) adresiyle uyuşmayan farklı bir erişim noktası fark eder. Ayrıca uçtan uca şifreleme tutarsızlıkları ve sertifika uyarıları, saldırıyı ele verir. Hızlı analiz sonucu çalışanlara sahte ağdan uzak durmaları bildirilir, işletmeye güvenlik zafiyeti raporu sunulur.

Çıkarılacak Dersler

- Ortak Wi-Fi ağlarında MitM saldırıları şaşırtıcı derecede yaygındır.

- Etik hacker, saldırganın maskeleyerek gizlediği sinyalleri, ağ davranışındaki küçük sapmalardan tespit eder.

- Güvenli VPN ve sertifika doğrulama alışkanlıkları kritik önem taşır.

Etik Hacker Olmak İçin Gereken Beceriler ve Yol Haritası

Saldırgan zihniyetini benimsemek kritik bir adımdır, ancak bu zihniyeti hayata geçirmek için güçlü bir teknik altyapı gerekir. Sistemlerin nasıl çalıştığını derinlemesine bilmeyi gerektirir. Bir sistemi kurmayı ve yönetmeyi bilmeden, o sistemi etkili bir şekilde test edemezsiniz.

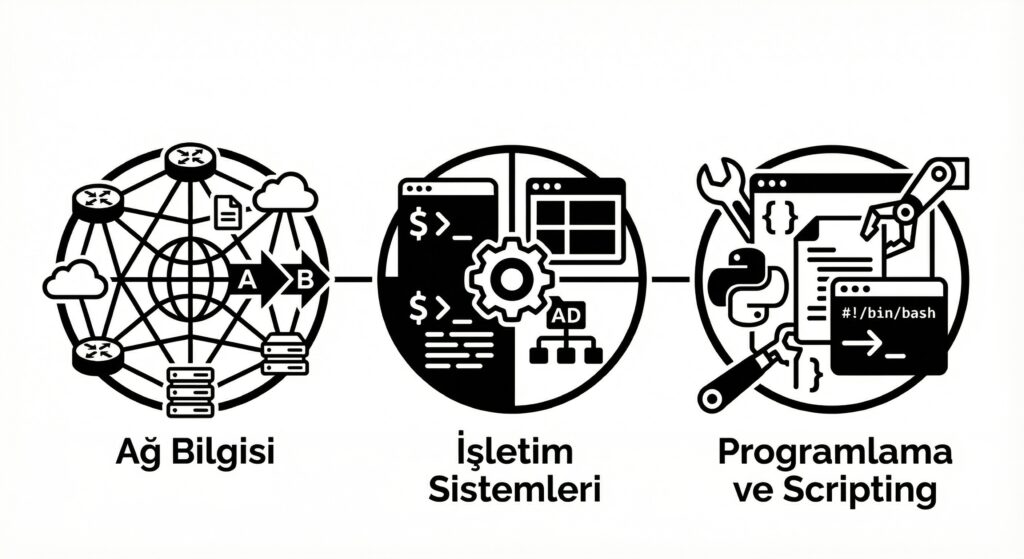

1. Temel Teknik Beceriler:

Siber güvenliğin temeli, bilgisayar bilimlerinin temellerine dayanır. İleri seviye saldırı tekniklerine geçmeden önce şu üç alanda yetkinlik kazanılmalıdır:

- Ağ Bilgisi (Networking): TCP/IP protokolü, OSI katmanları, IP adresleme, DNS, DHCP ve HTTP/HTTPS gibi protokollerin çalışma mantığını bilmek zorunludur. Verinin A noktasından B noktasına nasıl gittiğini anlamadan, aradaki trafiği analiz edemezsiniz.

- İşletim Sistemleri: Hackerların ve güvenlik uzmanlarının ana işletim sistemi Linux’tur. Özellikle komut satırı (terminal) kullanımına hakim olmak, dosya izinleri ve süreç yönetimi konularını bilmek gerekir. Ayrıca kurumsal ağların çoğunda Windows kullanıldığı için, Windows mimarisi ve Active Directory yapısını bilmek de aynı derecede önemlidir.

- Programlama ve Scripting: Sıfırdan bir yazılım geliştirmek zorunda değilsiniz ancak kod okuyabilmek ve kendi araçlarınızı yazabilmek şarttır.

- Python: Otomasyon araçları yazmak ve hızlı exploit geliştirmek için endüstri standardıdır.

- Bash: Linux sistemlerde pratik işlemler yapmak için gereklidir.

2. Gelişmiş Beceriler ve Uzmanlaşma

Temeli attıktan sonra, saldırı ve savunma tekniklerine odaklanılır:

- Sızma Testi Metodolojisi: Bilgi toplama, tarama, erişim sağlama ve raporlama süreçlerine hakimiyet.

- Web Uygulama Güvenliği: SQL Injection, XSS gibi OWASP Top 10 zafiyetlerinin tespiti ve sömürülmesi.

- Exploit Geliştirme: Yazılımlardaki bellek hatalarını (Buffer Overflow vb.) anlamak ve buna yönelik kod yazmak (genellikle C ve Assembly bilgisi gerektirir).

3. Sertifikasyonlar:

Sektörde bilgi birikimini kanıtlamak için sertifikalar önemli bir yer tutar. Kariyer seviyesine göre şunlar hedeflenebilir:

- eJPT (eLearnSecurity Junior Penetration Tester): Yeni başlayanlar için tamamen pratiğe dayalı, öğretici bir sertifikadır.

- CEH (Certified Ethical Hacker): İnsan Kaynakları departmanları tarafından en çok tanınan, teorik ağırlıklı temel bir sertifikadır.

- OSCP (Offensive Security Certified Professional): Sektörün “altın standardı” kabul edilir. 24 saatlik zorlu ve tamamen uygulamalı bir sınavı vardır. “Try Harder” (Daha çok çabala) mottosuyla bilinir ve teknik yetkinliği net olarak kanıtlar.

4. Pratik Yapma Ortamları

Teorik bilgi tek başına yetersizdir. Yasal ve güvenli ortamlarda sürekli pratik yapılmalıdır:

- TryHackMe: Konuları rehber eşliğinde, adım adım öğreten oyunlaştırılmış bir platformdur. Başlangıç için idealdir.

- HackTheBox (HTB): Daha gerçekçi ve zorlayıcı senaryolar sunar. Rehber olmadan zafiyet bulma yeteneğinizi geliştirir.

- PortSwigger Web Security Academy: Sadece web güvenliği üzerine uzmanlaşmak isteyenler için en iyi ücretsiz kaynaktır.

- Hackviser: Türkiye’den çıkan global bir girişimdir. VPN kurulumu gerektirmeyen tarayıcı tabanlı yapısı ve gerçek hayat senaryolarına odaklanan eğitimleriyle, özellikle kurumsal ağ sızma testleri konusunda pratik yapmak için güçlü bir platformdur.

Etik Hackerların Şirketlerle Çalışma Modelleri

Etik hackerların kurumlarla işbirliği yaptığı çeşitli modeller, modern siber güvenlik stratejisinin temel taşlarından biridir. Bu modeller, şirketlerin güvenlik duruşunu proaktif şekilde güçlendirilmesine yardımcı olurken, hackerlara da ödül veya iş imkânı sağlar. Aşağıda başlıca çalışma modelleri ile bunların avantajları ve kurumlara sağladığı faydalar ele alınmıştır.

Bug Bounty Programları

Bug bounty (ödüllü açık bildirimi) programları, şirketlerin dışarıdan bağımsız güvenlik araştırmacılarını (etik hackerları) sistemlerindeki zafiyetleri keşfetmeye teşvik etmek için kurduğu yapılar olarak çalışır. Bu programlarda araştırmacılar, buldukları güvenlik açıklarını sorumlu şekilde ihbar eder ve şirket tarafından belirlenmiş kritiklik derecesine göre ödül (badge, para vb.) alır.

- HackerOne gibi platformlar bug bounty modelinin öncülerindendir.

- Bağımsız araştırmacıları teşvik eder, kuruluşlar için risk farkındalığını artırır ve zafiyetlerin saldırganlar tarafından istismar edilmeden önce onarılmasını sağlar.

- Bug bounty programları, geleneksel iç denetim veya pentest ekiplerine göre daha geniş bir yetenek havuzuna erişim sağlar; farklı profillerin, özgün yaklaşım ve tekniklerle test yapmasını mümkün kılar.

Araştırmalar, bug bounty programlarının yazılım sağlayıcıları için stratejik avantajlar oluşturduğunu göstermektedir. Bu programlar, potansiyel tehditleri erken yakalar. Ayrıca bug bounty faaliyetleri ekonomik anlamda da tercih sebebidir. Bazı kaynaklara göre etik hackerların ödüllerinin 2025 itibariyle toplam pazarı milyar dolar seviyesine yaklaşmaktadır.

Güvenlik Denetimleri / Pentest Süreçleri

Etik hackerlarla şirketler arasında yaygın bir işbirliği modeli de sızma testi (pentest)’dir. Pentest, uzman etik hacker’ların sistemlere “gerçek bir saldırgan gibi” kontrollü saldırılar yaparak zafiyetleri tespit ettiği bir süreçtir.

- Bu testler ağ, uygulama, kablosuz altyapı veya sosyal mühendislik gibi farklı alanlara odaklanabilir.

- Pentest sonucunda oluşturulan rapor, tespit edilen açıklıkları ve önerilen düzeltici önlemleri içerir.

Pentest süreci yalnızca saldırı simülasyonu ile sınırlı kalmaz. Test sonrasında düzeltici faaliyetlerin uygulanması, ardından doğrulama testlerinin yapılması gerekir.

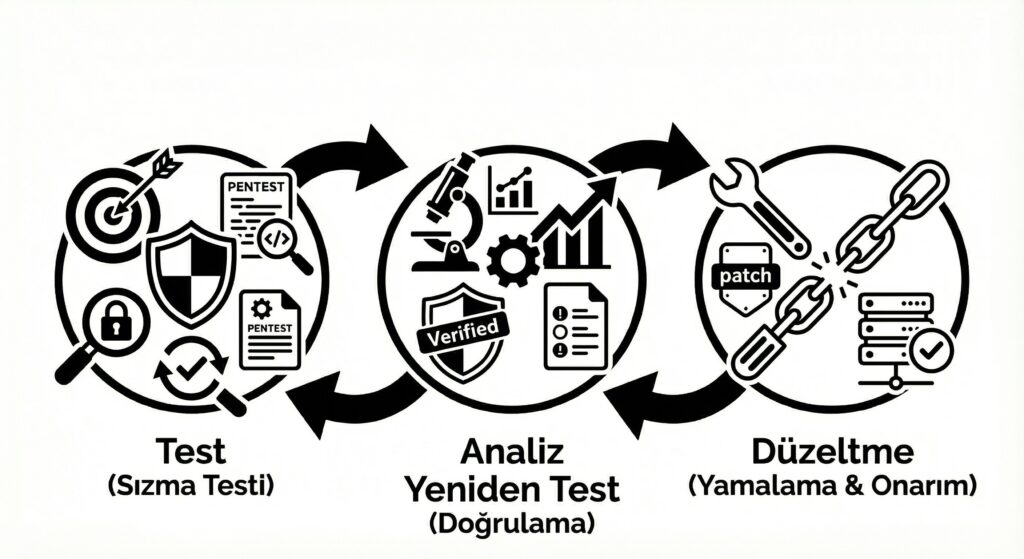

Sürekli İyileştirme Döngüsü: Test → Analiz → Düzeltme → Yeniden Test

Etik hackerların ve güvenlik ekiplerinin yürüttüğü çalışmalar, tek seferlik kontrollerle sınırlı kalmamalıdır. Etkili bir güvenlik yaklaşımı, sürekli iyileştirme döngüsü üzerine kuruludur. Bu döngü, dört temel aşamadan oluşur:

- Test (Sızma Testi / Pentest / Bug Bounty): Etik hackerlar, sistemleri saldırgan perspektifiyle değerlendirerek potansiyel güvenlik açıklarını belirler.

- Analiz: Elde edilen bulgular detaylı olarak incelenir, risk seviyeleri ve öncelikler belirlenir. Böylece hangi açıkların öncelikli olarak kapatılması gerektiği netleşir.

- Düzeltme (Remediation): Tespit edilen güvenlik açıkları, yazılım veya altyapı ekipleri tarafından sistematik şekilde giderilir. Güvenlik yamaları uygulanır, konfigürasyonlar güncellenir ve süreçler güçlendirilir.

- Yeniden Test: Düzeltmelerin etkinliği doğrulanmak üzere tekrar test edilir. Bu aşama, yapılan iyileştirmelerin gerçekten güvenliği artırıp artırmadığını kontrol eder.

Bu döngünün sürekli işletilmesi, kurumların proaktif güvenlik yaklaşımı benimsemesini sağlar ve potansiyel saldırılara karşı sürekli hazır olmalarını destekler. Ayrıca, döngü sayesinde yalnızca mevcut açıklar kapatılmaz; aynı zamanda sistemlerin güvenlik kültürü ve olgunluğu da sürekli olarak geliştirilir

Kaynakça

https://fluidattacks.com/blog/thinking-like-hacker

https://www.lockheedmartin.com/en-us/capabilities/cyber/cyber-kill-chain.html

https://www.fortinet.com/resources/cyberglossary/definitions-of-jargon?utm_source=chatgpt.com

https://www.fortinet.com/resources/cyberglossary/what-is-hacking

https://www.splunk.com/en_us/blog/learn/hacking-black-hat-vs-white-hat-vs-gray-hat.html

https://www.crowdstrike.com/en-us/cybersecurity-101/exposure-management/ethical-hacker

https://www.aselsan.com/tr/blog/detay/329/siber-guvenlik-farkindaligi–oltalama-phishing-saldirisi

https://www.fortinet.com/resources/cyberglossary/cybersecurity

https://learn.microsoft.com/tr-tr/azure/well-architected/security/test

https://learn.microsoft.com/tr-tr/azure/well-architected/security/test

https://en.wikipedia.org/wiki/HackerOne

https://www.siberay.com/siber-suclar

https://en.wikipedia.org/wiki/Burp_Suite

https://www.beyaz.net/tr/guvenlik/makaleler/metasploit_nedir.html